Mandiant Threat Intelligence ocenia z dużą pewnością, że UNC1151 jest powiązany z rządem Białorusi. Ocena ta opiera się na wskaźnikach technicznych i geopolitycznych. W kwietniu 2021 r. opublikowaliśmy publiczny raport szczegółowo opisujący naszą pełną zaufania ocenę, że UNC1151 zapewnia wsparcie techniczne dla kampanii informacyjnej Ghostwriter; ta ocena, wraz z zaobserwowanymi narracjami Ghostwritera zgodnymi z interesami białoruskiego rządu, powoduje, że z umiarkowaną pewnością oceniamy, że Białoruś jest również przynajmniej częściowo odpowiedzialna za kampanię Ghostwritera. Nie możemy wykluczyć rosyjskiego wkładu w UNC1151 lub Ghostwriter. Jednak do tej pory nie odkryliśmy bezpośrednich dowodów takiego wkładu.

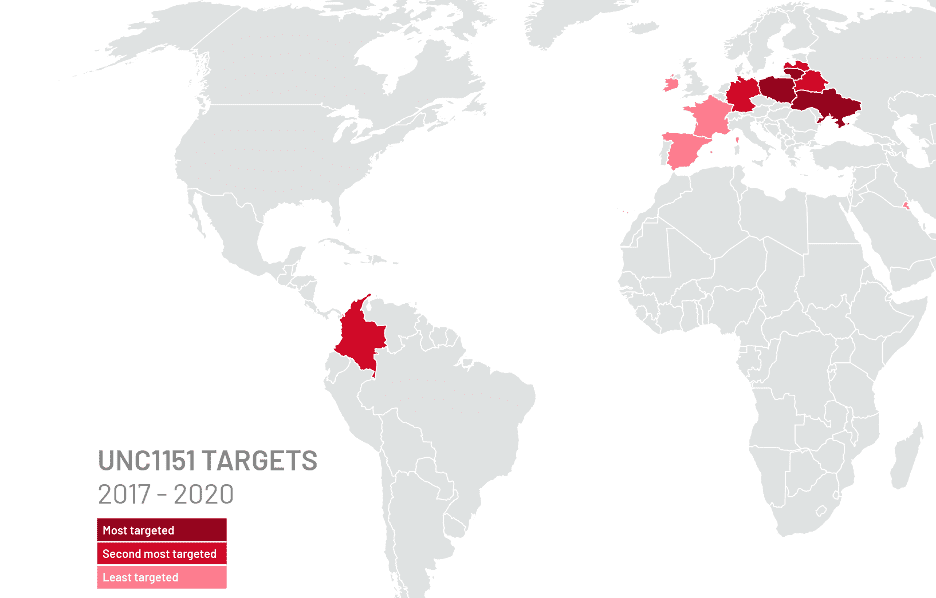

UNC1151 jest skierowany do szerokiej gamy podmiotów sektora rządowego i prywatnego, ze szczególnym uwzględnieniem Ukrainy, Litwy, Łotwy, Polski i Niemiec. Celem ataku są także białoruscy dysydenci, media i dziennikarze. Chociaż istnieje wiele służb wywiadowczych zainteresowanych tymi krajami, konkretny zakres celowania jest najbardziej zgodny z interesami Białorusi. Oprócz zakresu kierowania działania UNC1151 koncentrowały się na pozyskiwaniu informacji poufnych i nie odkryto żadnych działań monetyzacyjnych.

- Od co najmniej 2016 r. UNC1151 rejestruje domeny kradzieży danych uwierzytelniających, które podszywają się pod legalne witryny w celu kradzieży danych uwierzytelniających ofiary. Poza głównymi amerykańskimi firmami, które są używane na całym świecie (Facebook, Google, Twitter), większość fałszywych organizacji znajduje się w pięciu wymienionych powyżej krajach. Dotyczy to regionalnych dostawców poczty internetowej, władz krajowych i lokalnych oraz firm prywatnych.

- Włamania oparte na złośliwym oprogramowaniu również koncentrowały się na Europie Wschodniej. UNC1151 dokonało wielu znaczących ingerencji w ukraińskie podmioty rządowe. Chociaż większość działań była skierowana na Ukrainę, część skierowana była na Litwę i Polskę.

- UNC1151 zaatakowała wiele białoruskich mediów i kilku członków opozycji politycznej na Białorusi w roku poprzedzającym wybory na Białorusi w 2020 roku. UNC1151 zaatakowała podmioty medialne na Litwie, w Polsce, na Ukrainie i Łotwie, ale nie widzieliśmy podobnych ataków na liderów opozycji lub krajowych działaczy politycznych w tych krajach. Ponadto w kilku przypadkach osoby będące celem UNC1151 przed białoruskimi wyborami w 2020 r. zostały później aresztowane przez rząd białoruski.

- Grupa nie atakowała rosyjskich ani białoruskich podmiotów państwowych. Wyłudzała informacje od organizacji międzyrządowych zajmujących się państwami byłego Związku Radzieckiego, ale nie ich rządami.

Podczas gdy większość operacji UNC1151 była wymierzona w kraje sąsiadujące z Białorusią, niewielka mniejszość była prowadzona przeciwko rządom bez oczywistego związku z Białorusią. Istnieje wiele możliwych wyjaśnień tego kierowania, w tym przypadkowe umieszczanie na dyplomatycznych listach mailingowych lub niepubliczne kwestie dwustronne. Jednak celowanie, które nie jest zgodne bezpośrednio z interesami Białorusi, może wskazywać, że UNC1151 wspiera również dodatkowe priorytety. Te poza zakresem operacje miały miejsce głównie w latach 2016-2019.

- Historyczne domeny UNC1151 sfałszowały strony internetowe takich podmiotów, jak rząd Malty, Armia Kuwejtu (mail.kuwaitarmy.gov-kw.ml), wojsko francuskie i inne cele, które znajdują się poza bezpośrednim geograficznym sąsiedztwem Białorusi. Nowsze domeny UNC1151 sfałszowały podmioty związane z celami o wysokim priorytecie, takimi jak Polska, Litwa i Ukraina.

- W czerwcu 2019 r. UNC1151 wysłał phishing ze złośliwym załącznikiem do 33 odbiorców. Chociaż większość znajdowała się w Polsce, Litwie, Łotwie i Ukrainie, została również wysłana do rządów kolumbijskiego, irlandzkiego i szwajcarskiego. Ponadto do kolumbijskiego Ministerstwa Spraw Zagranicznych wysłano wiele e-maili dotyczących kradzieży poświadczeń.

Więcej na https://www.mandiant.com/resources/unc1151-linked-to-belarus-government